视频版教程 绕过校园网Web网络认证限制,绕过…

我这个方法是我参考网络并自己研究出来的,

这方法其实跟搭建VP*没区别,相较于网上流行的OpenVpn等,我认为我的方法更为简单,小白都可以学会,且可以Windows,安卓,苹果通用经我测试,稳定运行3个月,

在学校我甚至可以贩卖网络费,打游戏的话除非你能忍受100~300毫秒的延迟,刷视频看网页等对延迟没要求的就非常流畅

WARING : 阿里云已经全面封禁53端口个人使用,请使用其他云服务厂商

原理说明:

当我们访问使用某个Web认证热点访问某个HTTP网站,网关会对这个HTTP响应报文劫持并纂改302重定向给我们一个web认证界面。网关(或者说交换机)都默认放行DHCP(用于分配IP)和DNS(用于劫持用户数据报)。

总而言之

就是在有Web认证的网络里,并不会阻断所有网络访问,因为需要有DNS服务来跳转到Web认证的页面,但在限制更严格的环境下,使用了SNI阻断或者其他方法,这个方法就会失效,但绝大部分的网络环境都能成功

就是说作为DNS解析的53端口或67端口是可以访问外部网络的

借此,通过伪装DNS包,将VPN的链接端口设置为53(也可再加上DNS分片伪装)即可实现无需认证访问网络

需要的东西:

- 一台VPS - 尽量在国内且水管大一些,访问才流畅

可选项

- 一个可解析的域名(成功率更高)

实现的工具:

教程开始

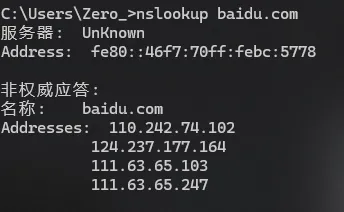

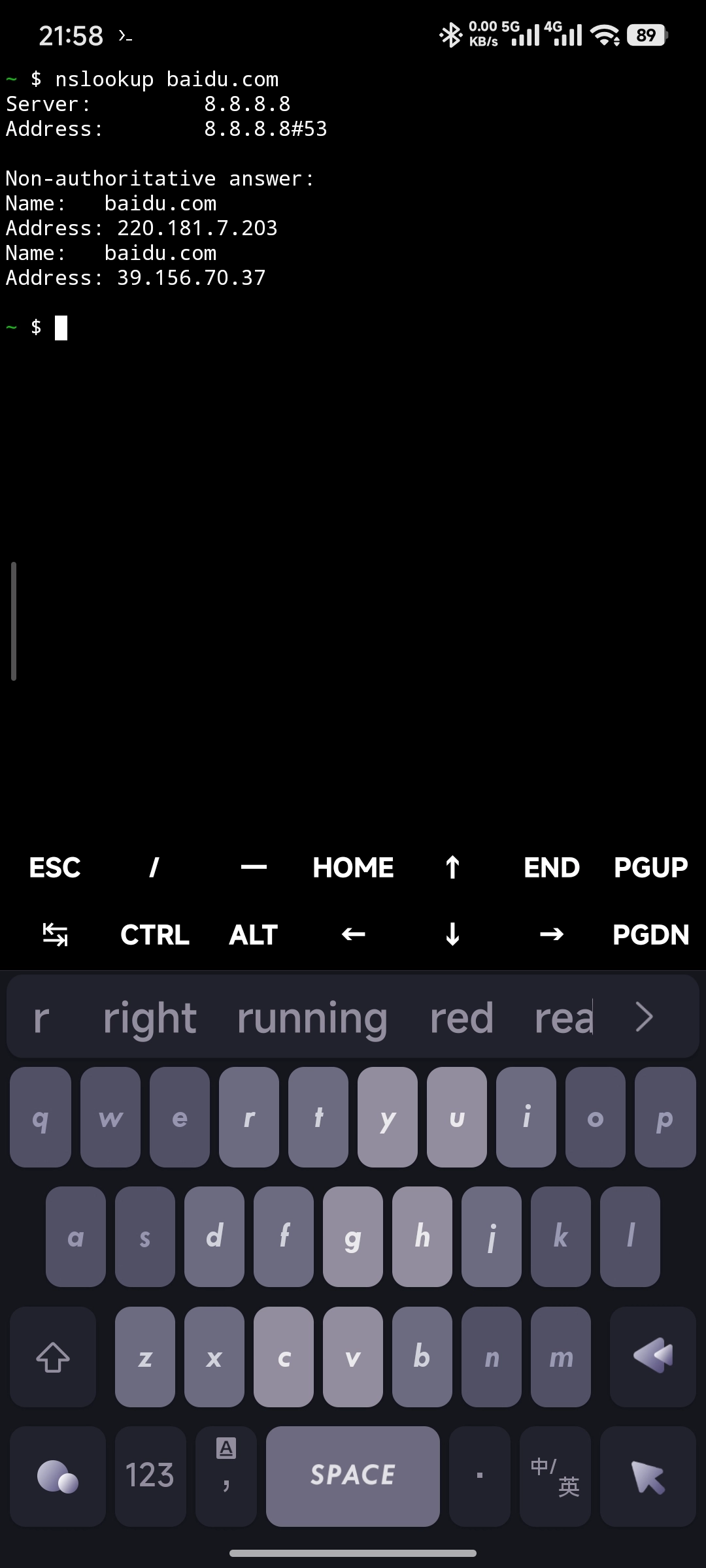

先查看是否有DNS阻断

使用3X-UI面板进行隧道搭建

方法1:

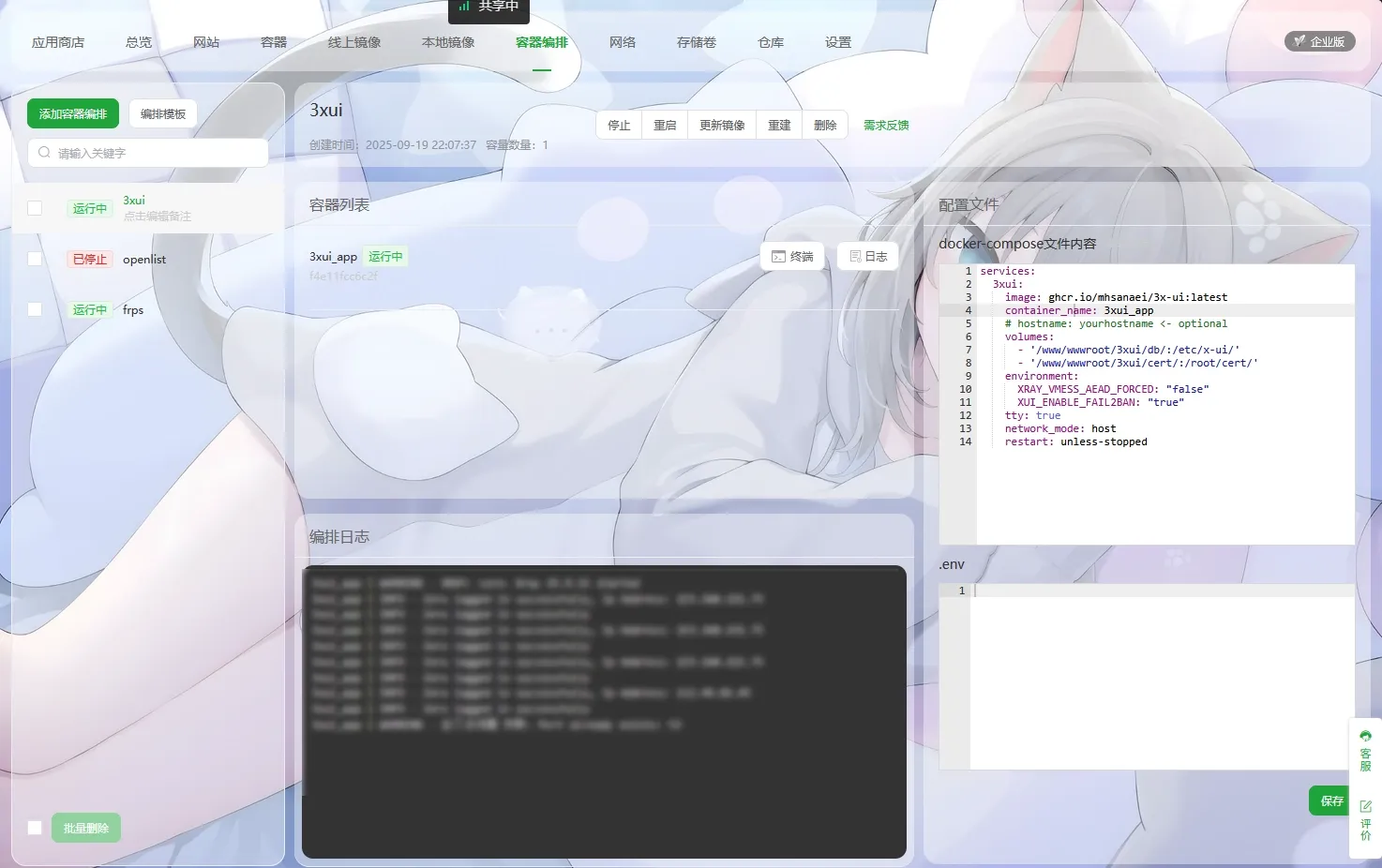

使用宝塔以及docker的3xui面板方便后续管理

docker-compose

docker-composeservices: 3xui: image: ghcr.io/mhsanaei/3x-ui:latest container_name: 3xui_app # hostname: yourhostname <- optional volumes: - '/www/wwwroot/3xui/db/:/etc/x-ui/' - '/www/wwwroot/3xui/cert/:/root/cert/' environment: XRAY_VMESS_AEAD_FORCED: "false" XUI_ENABLE_FAIL2BAN: "true" tty: true network_mode: host restart: unless-stopped

打开网址

http://<your-ip>:2053并登录面板,DOCKER版本的默认密码和账户如下: - 👤 用户名:

admin - 🔑 密码:

admin

- 👤 用户名:

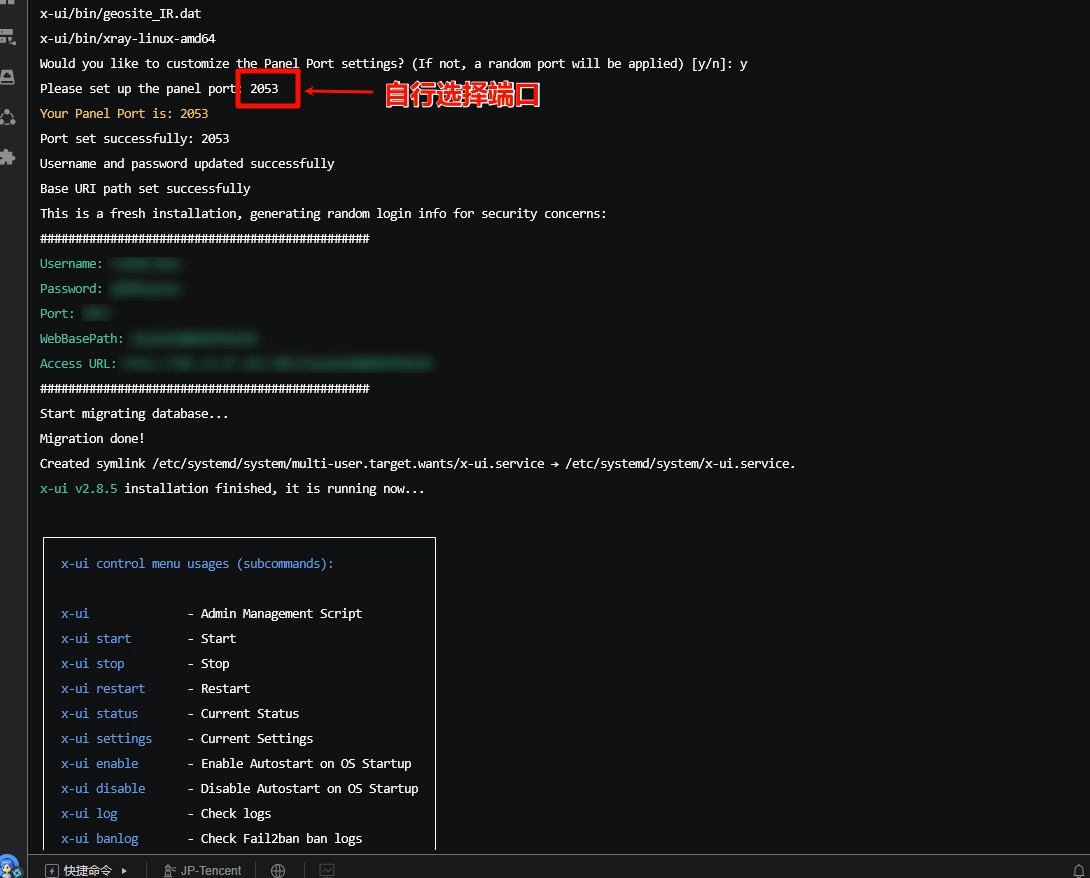

方法2:实体搭建

安装运行脚本所需的工具:

curl打开 shell 并输入此命令

- bash

bash <(curl -Ls https://raw.githubusercontent.com/mhsanaei/3x-ui/master/install.sh) 跟随配置向导配置端口,获得地址,用户名和密码并访问

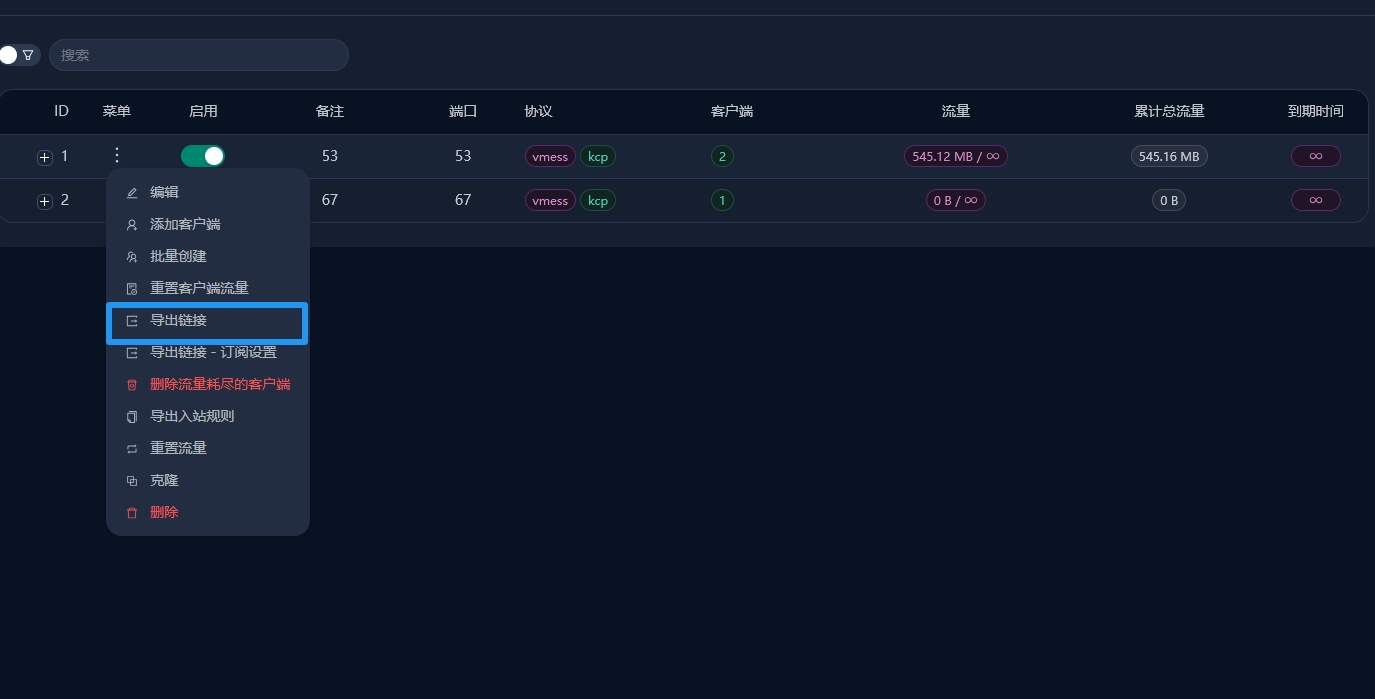

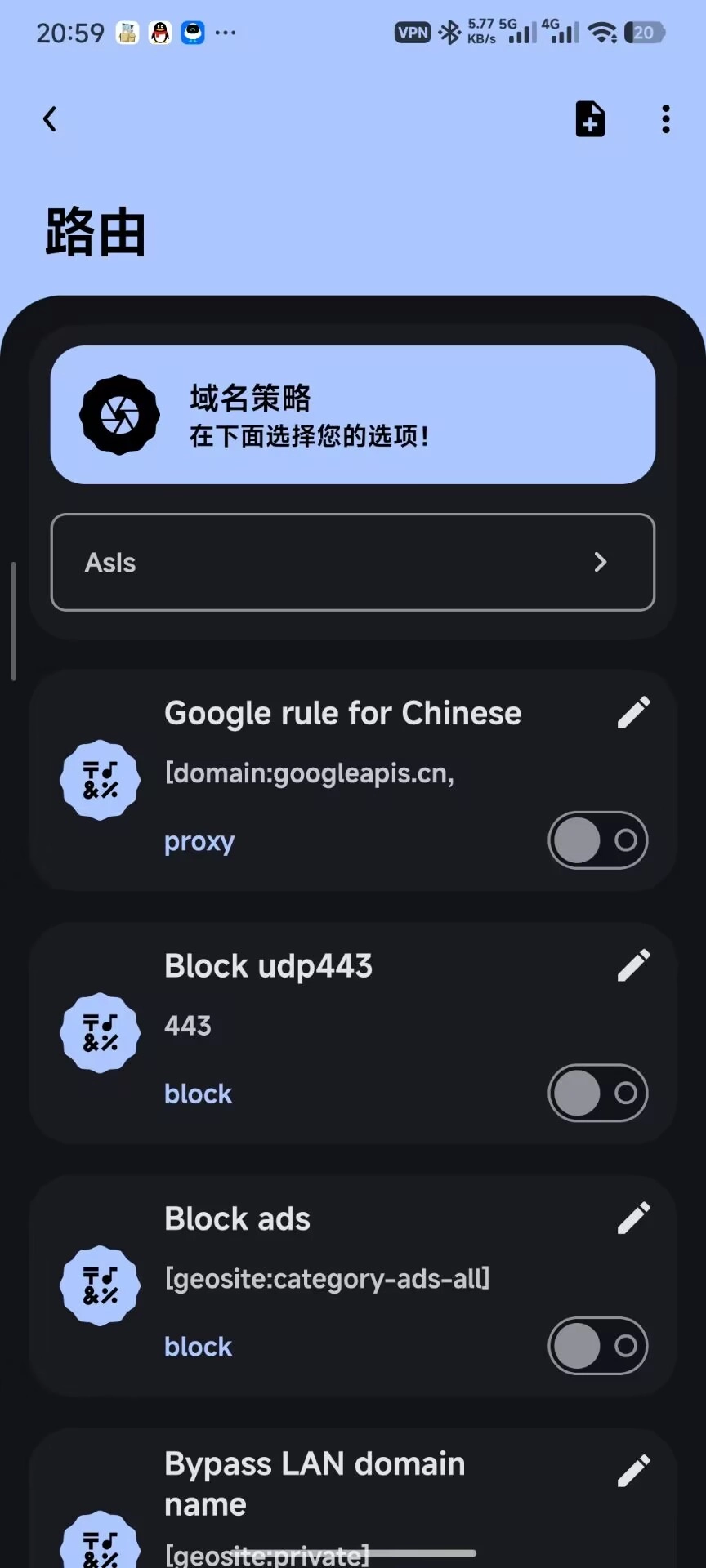

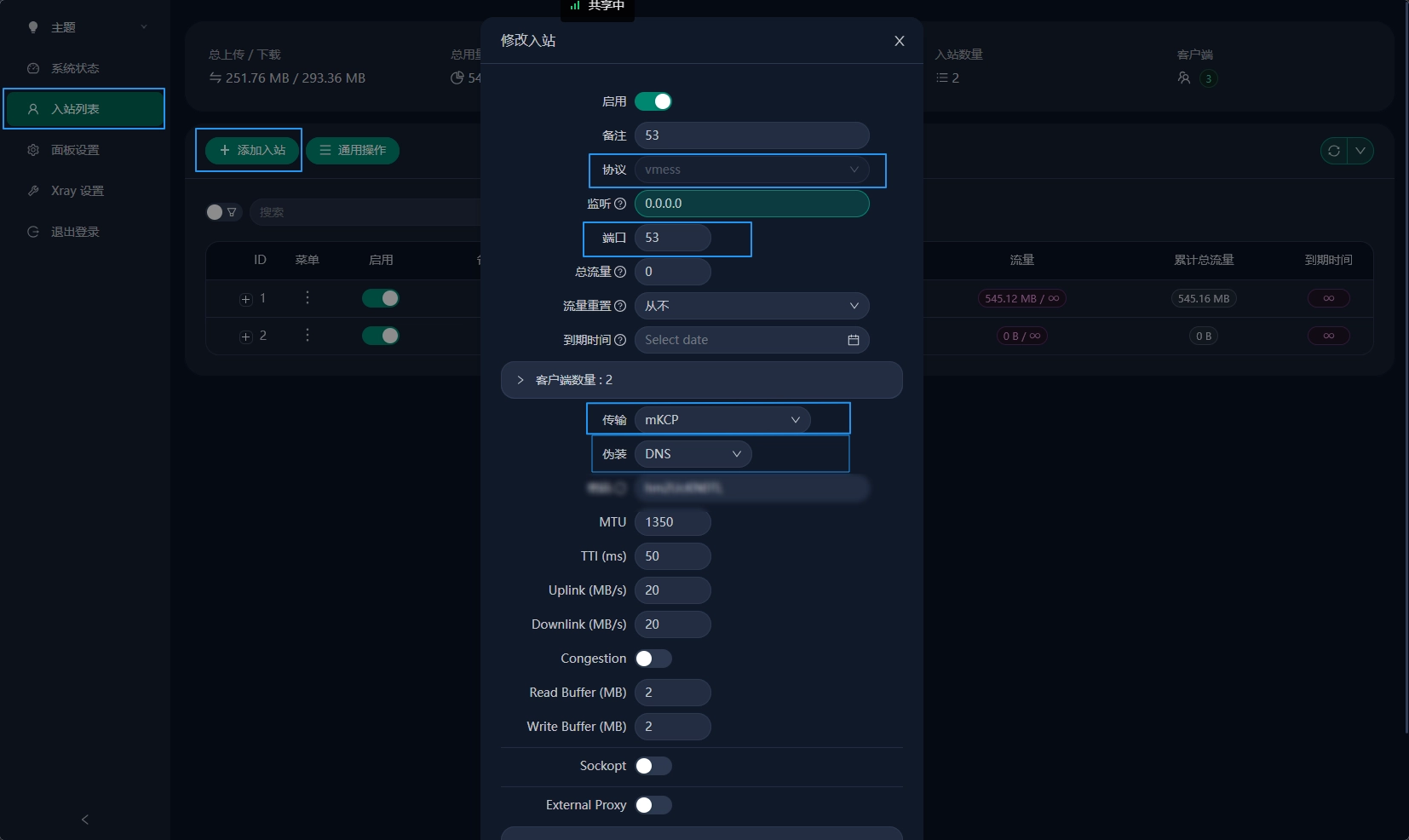

配置3XUI面板,添加如下隧道

- 记得协议选vmess,传输协议选mkcp

- 伪装DNS可以不选,但如同上面的绑定域名般,可以提升成功率,但对大部分的web验证来说,足以通过

如果显示53端口被占用,先在终端查看是否真的被占用

- bash

sudo ss -ulnp | grep :53 # udp53方向应该只出现Xray,若有出现其他程序占用则被占用 关闭系统的DNS53端口监听

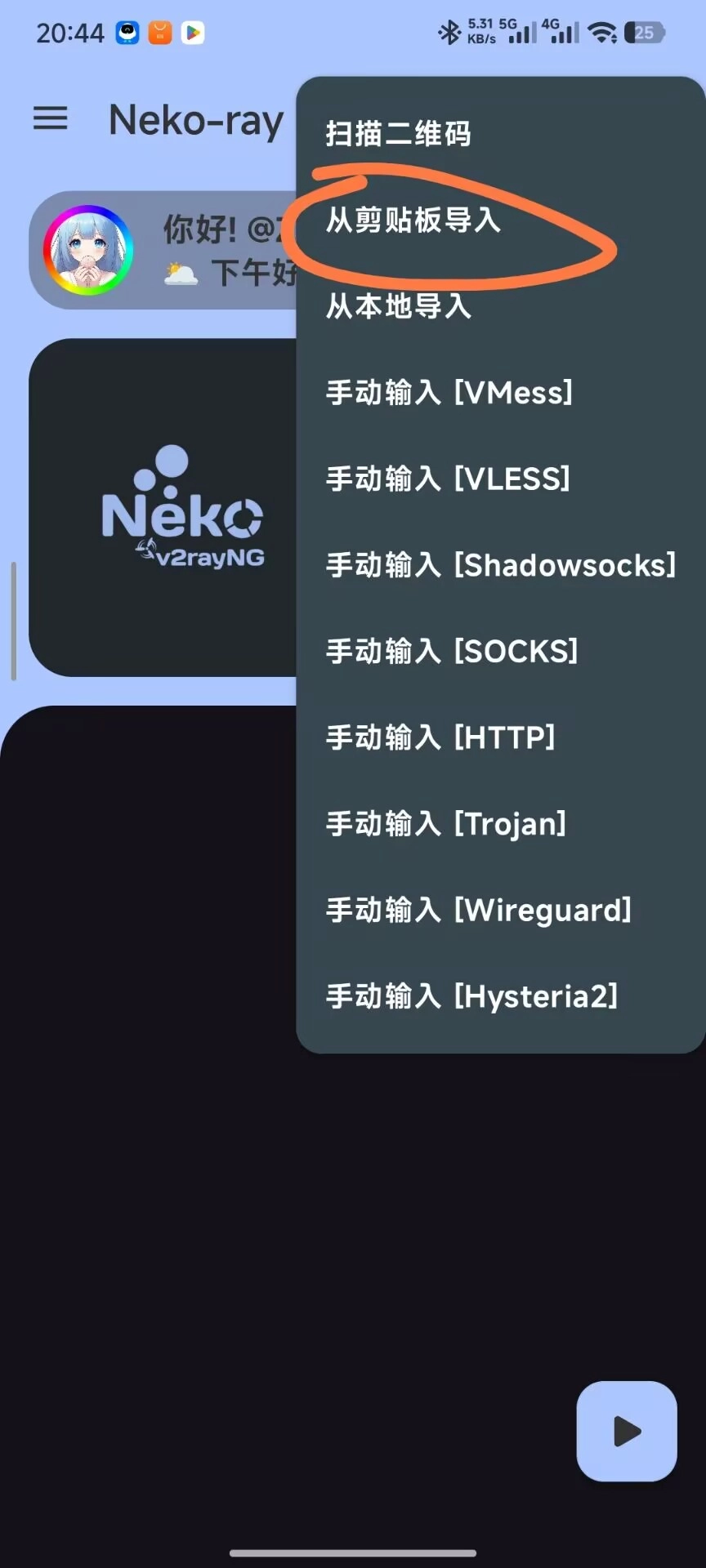

在3XUI面板导出链接并导入代理软件

导入V2Ray(

这里用Neko-ray,V2ray的二刺猿改版为例) 电脑端我就不细说了,使用V2rayN(使用xray核心,不要用sing-box核心,复制导入地址,导入并开全局模式即可)

现在连上有Web登录限制的网络试试吧,享受世界! MAKE THE WORLD GREAT AGAIN